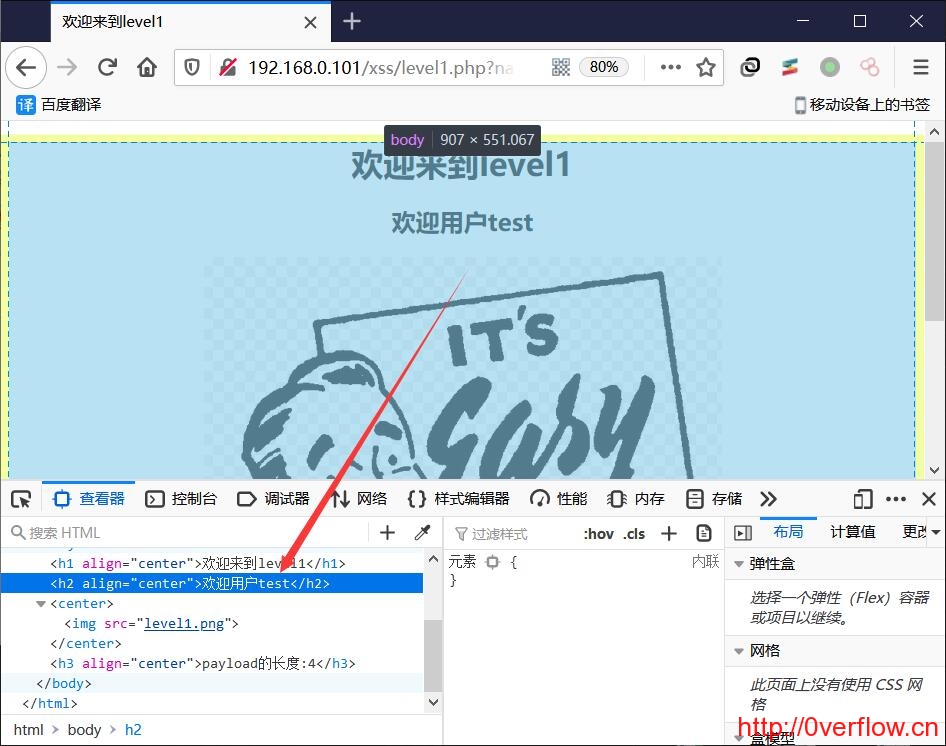

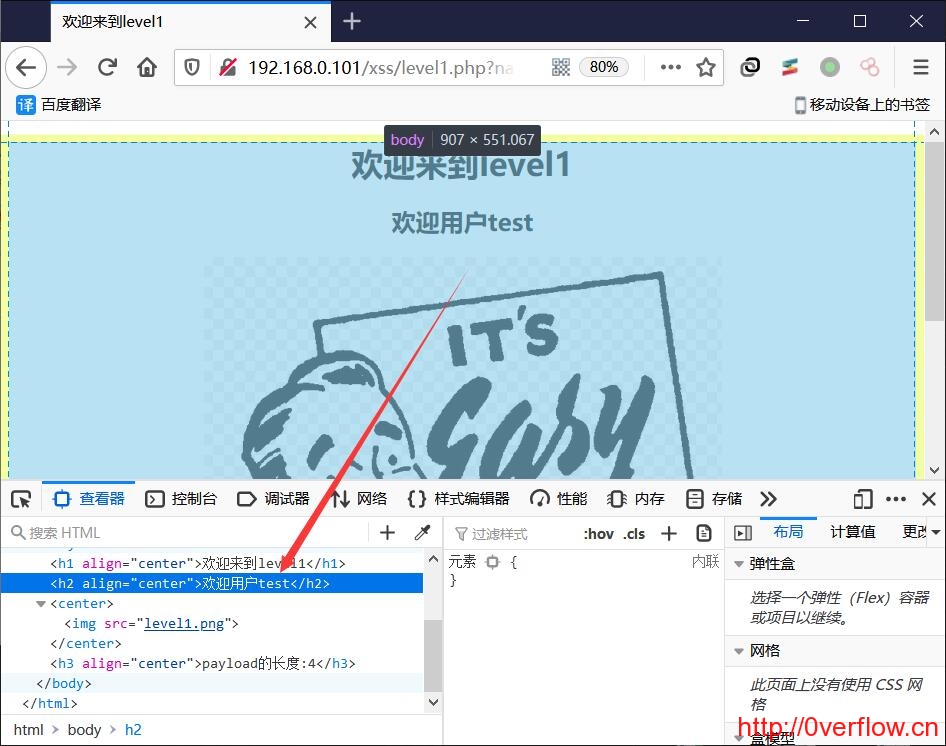

1.先看下主界面

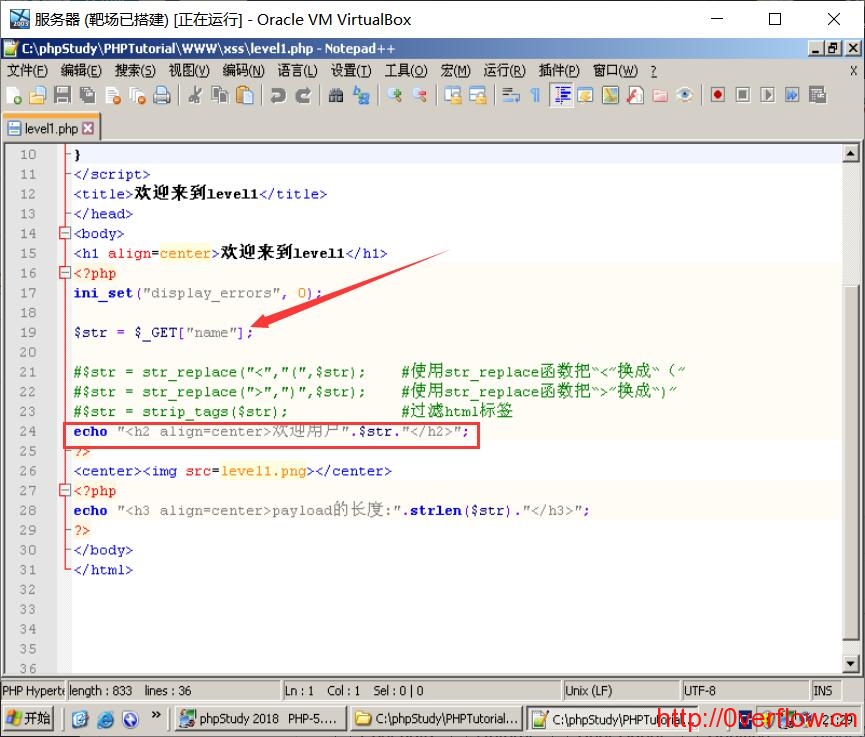

很明显就是get一个name,然后echo出来

2.查看源码可以看到没有进行任何的过滤

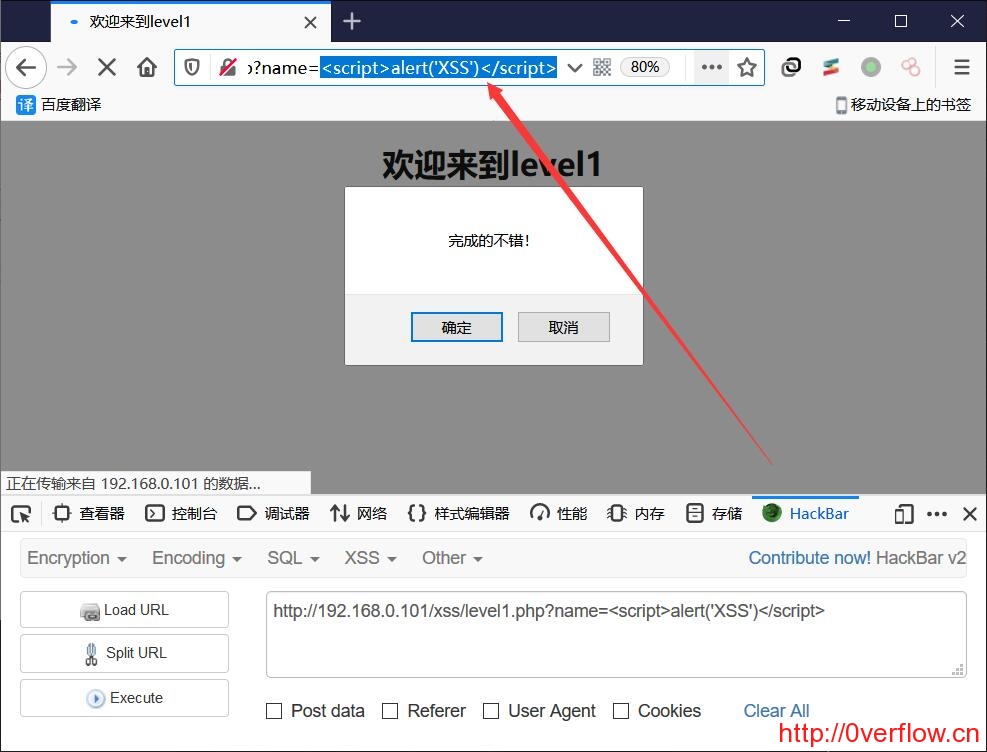

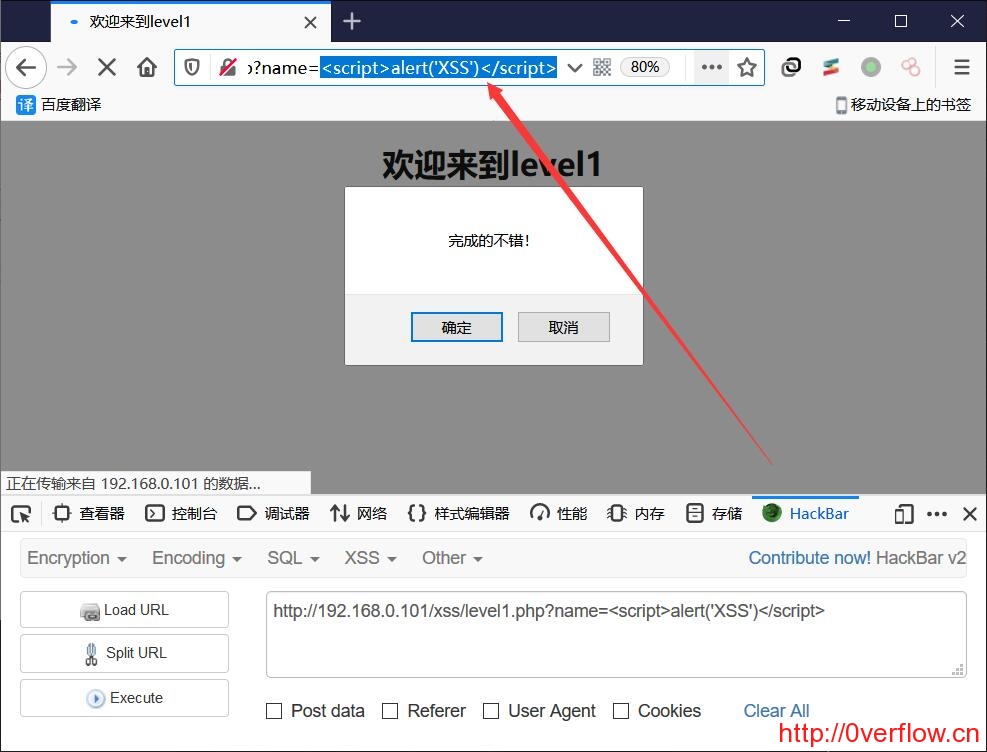

3.显然存在反射型的XSS漏洞,那么我们直接构造一个javascript弹窗

<script>alert('XSS')</script>由于后端的限制没有直接弹出 XSS 这个我们设置的窗,但提示过关证明我们插入的XSS恶意代码已经执行。

点击确定会进去下一关

1.先看下主界面

很明显就是get一个name,然后echo出来

2.查看源码可以看到没有进行任何的过滤

3.显然存在反射型的XSS漏洞,那么我们直接构造一个javascript弹窗

<script>alert('XSS')</script>由于后端的限制没有直接弹出 XSS 这个我们设置的窗,但提示过关证明我们插入的XSS恶意代码已经执行。

点击确定会进去下一关

非特殊说明,本博所有文章均为博主原创。

如若转载,请注明出处:http://0verflow.cn/index.php/archives/1609/

[…] xss-labs level 1 […]

1

1

1